¡Hola a todos!. Las actualizaciones en todo sistema operativo son de suma importancia, dado que se logra obtener nuevas funcionalidades y, quizás lo más importante de todo, es que se «tapan los huecos» de seguridad que se tienen tanto en el sistema operativo como en las aplicaciones instaladas; sí, todo sistema tiene huecos (vulnerabilidades) de seguridad y es inevitable… tarde o temprano saldrán a la luz por alguien que la descubrió y/o explotó, por cuanto los encargados de los sistemas se encargan de lanzar nuevas actualizaciones para mitigar/arreglar el problema; por éste motivo, mantener actualizado el sistema con los últimos parches de seguridad es de suma importancia.

Ahora, en Ubuntu Server no está configurado por defecto que las actualizaciones se apliquen automáticamente según una x programación; de hecho, no sería correcto que así fuera, dado que a veces tenemos aplicativos que trabajan con versiones específicas de librerías, versiones específicas de otros programas, etc., pero el tema de la seguridad siempre esta vigente en estos casos.

Entonces les propongo dos alternativas:

- Aplicar solo actualizaciones de seguridad (de forma manual).

- Configurar las actualizaciones automáticas para que se apliquen únicamente las de seguridad.

Aplicar solo actualizaciones de seguridad

Vamos a copiar el archivo actual de la lista repositorios de paquetes del sistema para dejar únicamente las actualizaciones de seguridad; para eso, ejecutamos:

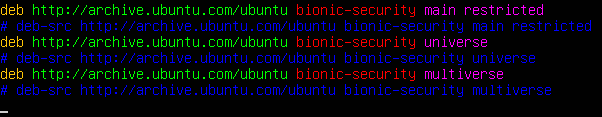

sudo cp /etc/apt/sources.list /etc/apt/security.sources.listAhora editamos el archivo con nuestro editor favorito y quitamos los repositorios que no sean de seguridad. Los de seguridad, generalmente dicen [id-distro]-security

sudo nano /etc/apt/security.sources.listEjemplo, para un Ubuntu Server 18.04.1:

Guardamos el archivo y ya podemos actualizar pero usando ésta lista de repositorios de la siguiente manera:

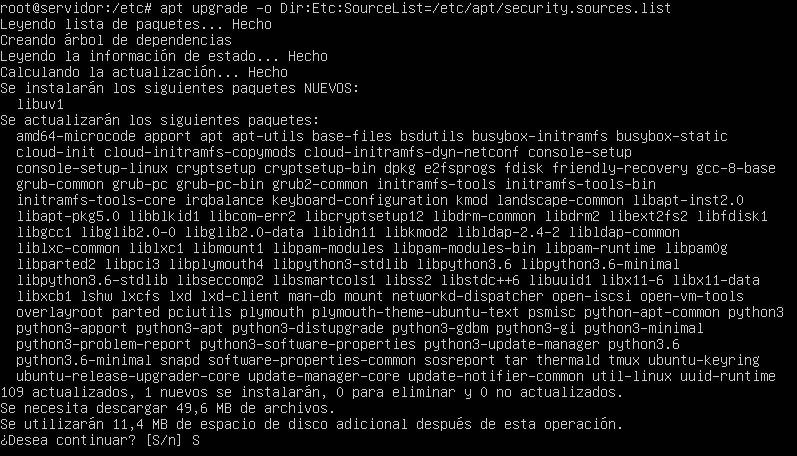

sudo apt upgrade -o Dir::Etc::SourceList=/etc/apt/security.sources.list

Actualizaciones de seguridad automáticas

Si queremos que diariamente se estén verificando/actualizando éstos paquetes de seguridad, deberemos de instalar lo siguiente:

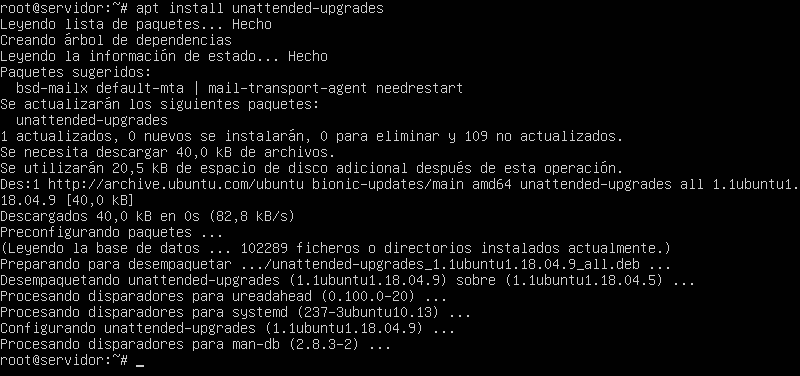

sudo apt install unattended-upgrades

Éste paquete nos permite configurar los repositorios desde los cuales queremos recibir actualizaciones, pero también podemos especificar los paquetes que No queremos actualizar (como una blacklist); en nuestro caso, únicamente dejaremos las actualizaciones de seguridad. Editamos entonces el archivo /etc/apt/apt.conf.d/50unattended-upgrades

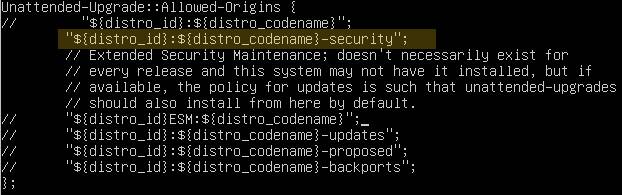

sudo nano /etc/apt/apt.conf.d/50unattended-upgradesDentro de la sección (o función…) Allowed-Origins debemos de «comentariar» todas esas líneas de ésa sección con // , a excepción de la que hace referencia al repositorio de actualizaciones de seguridad; a continuación, una imagen de ejemplo:

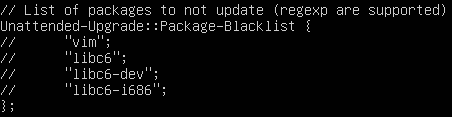

Justo abajo de ésta parte, podemos encontrar la blacklist de los paquetes que no queremos que se actualicen, dicha sección se llama Package-Blacklist; basta con ingresar el nombre del paquete (sin // obviamente) y listo. En nuestro caso, no tocaremos esta sección.

Ya tenemos listo casi todo, solo nos bastaría con activar dichas actualizaciones automáticas en el archivo /etc/apt/apt.conf.d/10periodic

sudo nano /etc/apt/apt.conf.d/10periodicEn éste archivo, dejaremos la siguiente configuración:

APT::Periodic::Update-Package-Lists "1";

APT::Periodic::Download-Upgradeable-Packages "1";

APT::Periodic::AutocleanInterval "7";

APT::Periodic::Unattended-Upgrade "1";Con el valor 1, activamos y 0 (cero) desactivamos; cerramos y guardamos el archivo. La programación diaria creo que se ejecuta a las 6:25am por defecto, pero dependerá de la distribución.

Comprobación de las actualizaciones automáticas

Para ver que todo este funcionando bien, podemos ejecutar la siguiente línea de comando:

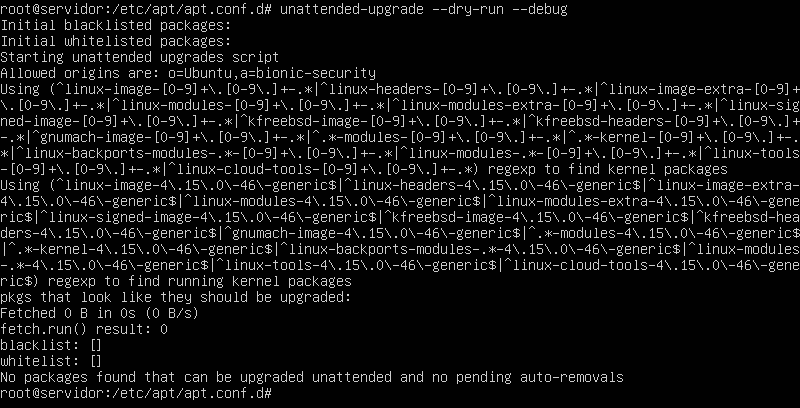

sudo unattended-upgrades --dry-run --debugTendría que aparecer algo así:

Y también se puede verificar el log después de transcurrido 1 día, así para ver si se ejecutó correctamente.

cat /var/log/unattended-upgrades/unattended-upgrades.log¡Saludos!

Funciona! Thnks!